CONOCIMIENTO pertenece al mundo

Los codificadores de malware son la publicidad de un nuevo troyano para Android que puede ser utilizado para phishing credenciales bancarias, interceptando mensajes SMS, dispositivos de bloqueo con una contraseña (ransomware comportamiento similar), y más.

El nombre del troyano es Exo Android Bot, o Exobot, y se publica y se vende a través de Jabber / XMPP correo no deseado, a través de foros de hackers, mercados Dark Web, e incluso en la Internet pública a través de una página web específica.

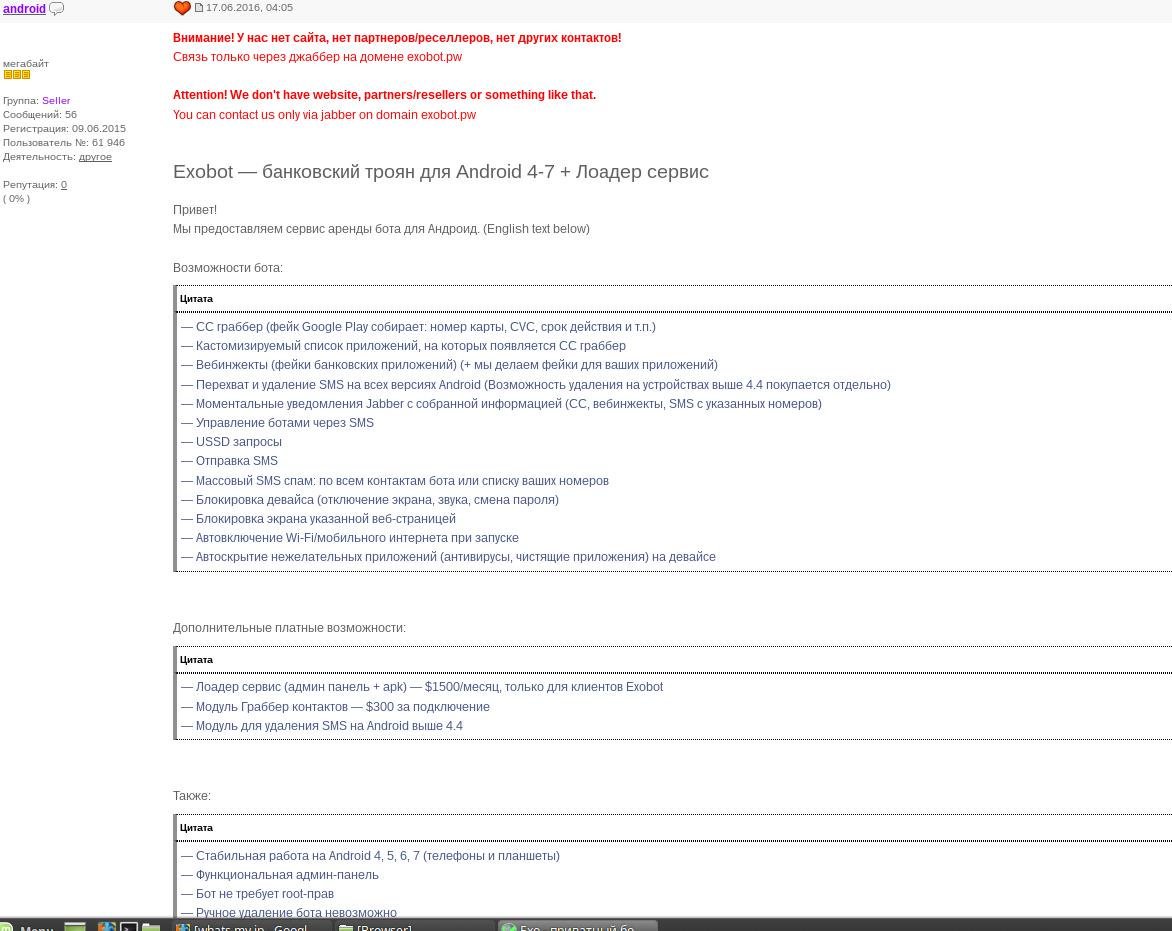

De acuerdo con la información hemos sido capaces de descubrir, el troyano se ha vendido tan pronto como a mediados de junio de 2016, cuando su creador (o uno de sus creadores) habían abierto un tema en un foro de habla rusa piratería (imagen de abajo).

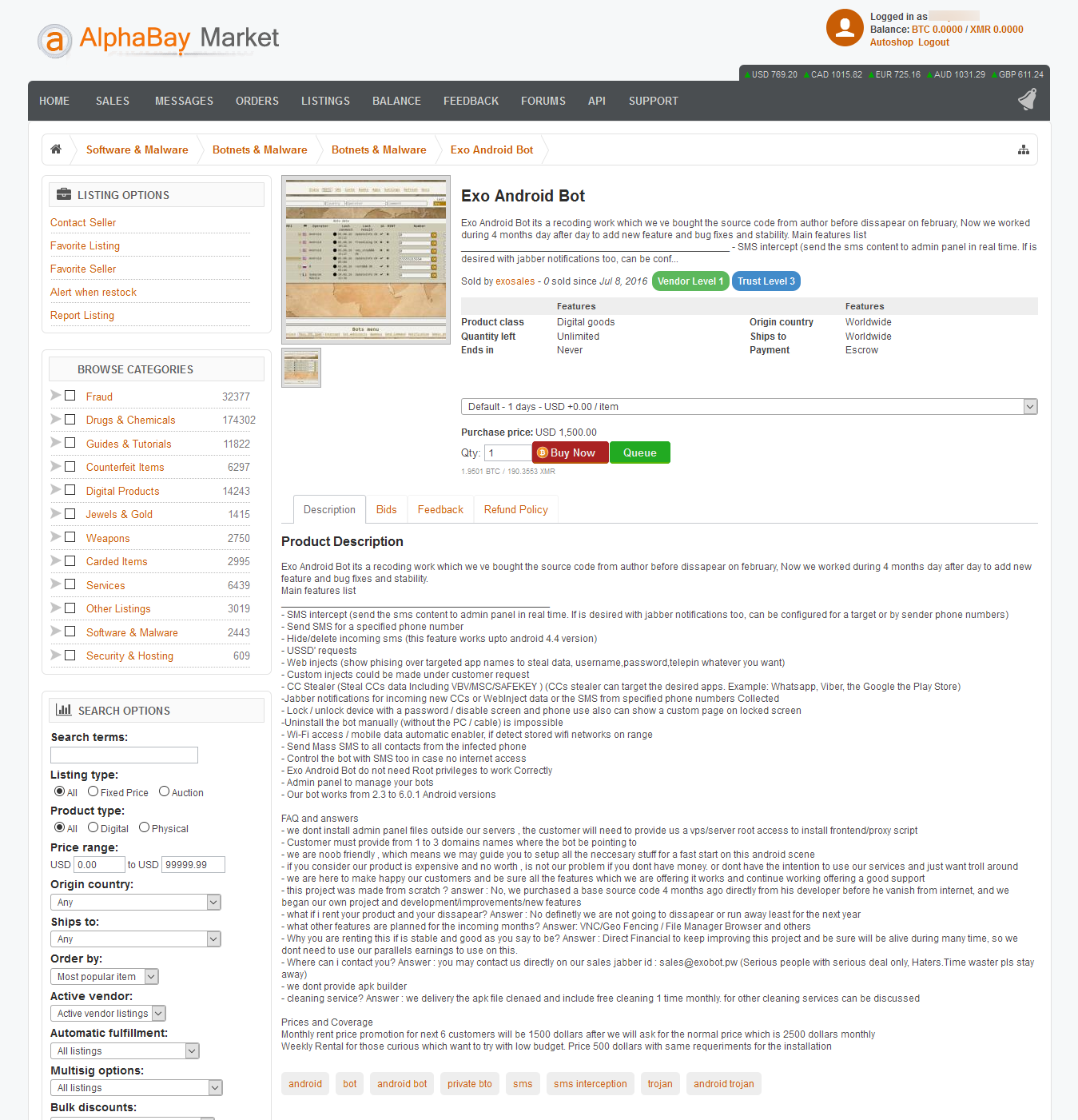

Poco después, un listado apareció en AlphaBay, el mayor mercado de la web oscura para los productos ilegales.

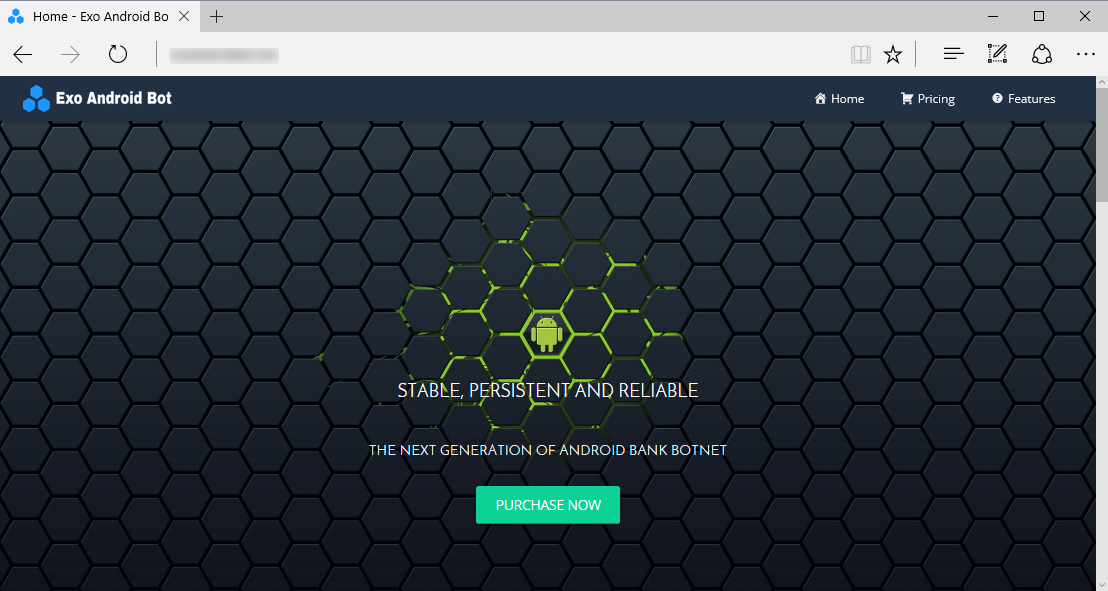

En octubre, alguien también había registrado un dominio público en Internet, donde ahora tiene un sitio web, vendiendo el malware.

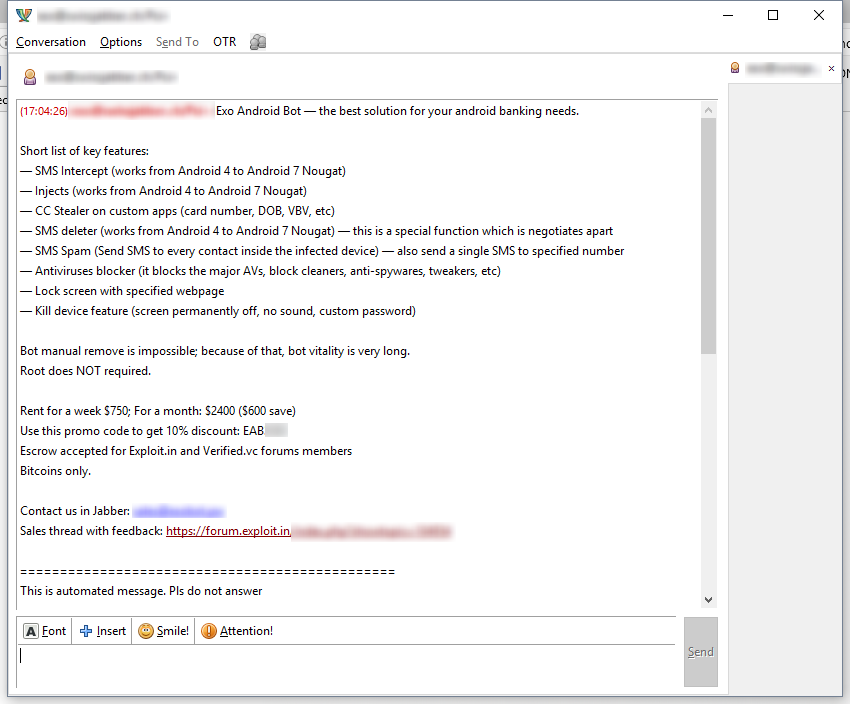

En noviembre, también encontramos Jabber / XMPP spam publicitario Exo.

El troyano se vende actualmente a diferentes precios, dependiendo de donde se ve un anuncio para ello, pero Exo se alquila en forma semanal, mensual o anual.

Según su creador (s), Exo vale su precio. En primer lugar, Exo funciona en las versiones de Android 4, 5 y 6. En algunos anuncios, también se anuncia como trabajar en Android 7, pero esto puede ser sólo la publicidad falsa, ya que no todos los listados anuncian esta función.

Por otra parte, los ladrones se jactan de que el troyano no necesita acceso root al trabajo y que los usuarios no pueden desinstalar de forma manual, lo que significa que tienen que hacer un teléfono completo reflashing para deshacerse de Exo.

Otras características, tomadas de la lista AlphaBay están incrustados debajo de [original, texto inalterado]:

- Intercepción de SMS (enviar el contenido SMS al panel de administración en tiempo real si se desea con las notificaciones Jabber también se puede configurar para un objetivo o por remitente números de teléfono.)

- Enviar SMS para un número de teléfono especificado

- Ocultar / borrar SMS entrantes ( esta característica funciona hasta la versión Android 4.4)

- Las solicitudes de USSD '

- inyecta web (mostrar phising sobre los nombres de aplicaciones específicas para robar datos, nombre de usuario, contraseña, telepin lo que quieras)

- inyecta personalizados podría ser hecha bajo petición del cliente

- CC Stealer (Steal CC la inclusión de los datos VBV / MSC / SAFEKEY) (CCS ladrón puede dirigirse a las aplicaciones deseadas. Ejemplo: Whatsapp, Viber, la Google Play Store)

-Jabber notificaciones de nuevos entrantes CC o datos WebInject o el SMS de los números de teléfono especificados recogió

- Bloquear / desbloquear el dispositivo con una contraseña / pantalla y desactivar el uso del teléfono también puede mostrar una página personalizada en la pantalla bloqueada

-uninstall el robot manualmente (sin el PC / TV por cable) es imposible

- datos móviles habilitador automática, Wi-Fi / si detectar redes WiFi almacenados en la gama

- Enviar SMS masivo a todos los contactos del teléfono infectado

- Controlar el bot con SMS también en caso de que no tienen acceso a Internet

- Exo Android Bot no necesitan privilegios de root para trabajar correctamente

- panel de administración para administrar los robots

- Nuestro bot funciona desde 2.3 6.0.1 a las versiones de Android

- Enviar SMS para un número de teléfono especificado

- Ocultar / borrar SMS entrantes ( esta característica funciona hasta la versión Android 4.4)

- Las solicitudes de USSD '

- inyecta web (mostrar phising sobre los nombres de aplicaciones específicas para robar datos, nombre de usuario, contraseña, telepin lo que quieras)

- inyecta personalizados podría ser hecha bajo petición del cliente

- CC Stealer (Steal CC la inclusión de los datos VBV / MSC / SAFEKEY) (CCS ladrón puede dirigirse a las aplicaciones deseadas. Ejemplo: Whatsapp, Viber, la Google Play Store)

-Jabber notificaciones de nuevos entrantes CC o datos WebInject o el SMS de los números de teléfono especificados recogió

- Bloquear / desbloquear el dispositivo con una contraseña / pantalla y desactivar el uso del teléfono también puede mostrar una página personalizada en la pantalla bloqueada

-uninstall el robot manualmente (sin el PC / TV por cable) es imposible

- datos móviles habilitador automática, Wi-Fi / si detectar redes WiFi almacenados en la gama

- Enviar SMS masivo a todos los contactos del teléfono infectado

- Controlar el bot con SMS también en caso de que no tienen acceso a Internet

- Exo Android Bot no necesitan privilegios de root para trabajar correctamente

- panel de administración para administrar los robots

- Nuestro bot funciona desde 2.3 6.0.1 a las versiones de Android

La misma lista AlphaBay proporciona una sección de preguntas frecuentes corta, que también proporciona una pista sobre los orígenes de Exo [originales, texto inalterado] [texto en negrita]:

- Nosotros no instalar los archivos del panel de administración fuera de nuestros servidores, el cliente tendrá que proporcionarnos un acceso root pv / servidor para instalar la escritura frontend / Proxy

- El cliente debe proporcionar de 1 a 3 nombres de dominio en el que el bot estar apuntando a

- estamos novato amable, lo que significa que usted puede servir de guía para configurar todas las cosas NECESARIO para un comienzo rápido en esta escena androide

- si se tiene en cuenta que nuestro producto es caro y no vale la pena, no es nuestro problema si usted no tiene dinero. o no tiene la intención de utilizar nuestros servicios y sólo quiere duende alrededor

- estamos aquí para hacer felices a nuestros clientes y asegurarse de que todas las características que estamos ofreciendo funciona y seguir trabajando ofreciendo un buen soporte

- este proyecto se realizó a partir de cero? Respuesta: No, hemos comprado un código fuente base hace 4 meses directamente de su creador antes de desaparecer de Internet, y comenzamos nuestro propio proyecto de desarrollo y / mejoras / nuevas características

- ¿Qué pasa si alquilar su producto y su desaparecer? Respuesta: Sin duda no vamos a desaparecer o huir menos para el año que viene

- ¿Qué otras características están previstas para los meses entrantes? Respuesta: VNC / cercas geográficas / Browser Administrador de archivos y otros

- ¿Por qué usted está alquilando esto si es estable y bueno como usted dice que sea? Respuesta: Directo financiero para mantener la mejora de este proyecto y estar seguro estarán vivos durante muchos tiempo, así que no tienes que utilizar nuestras ganancias paralelos a utilizar en esta.

- ¿Dónde puedo contactar con usted? Respuesta: puede ponerse en contacto con nosotros directamente en nuestras ventas ID de Jabber: [redactado] (La gente seria con graves acuerdo sólo, Haters.Time desperdicio pls permanecer lejos)

- nosotros no proporcionar constructor apk

- servicio de limpieza? Respuesta: nosotros entrega el archivo apk clenaed e incluyen la limpieza libre de 1 vez al mes. para otros servicios de limpieza pueden ser discutidos

- El cliente debe proporcionar de 1 a 3 nombres de dominio en el que el bot estar apuntando a

- estamos novato amable, lo que significa que usted puede servir de guía para configurar todas las cosas NECESARIO para un comienzo rápido en esta escena androide

- si se tiene en cuenta que nuestro producto es caro y no vale la pena, no es nuestro problema si usted no tiene dinero. o no tiene la intención de utilizar nuestros servicios y sólo quiere duende alrededor

- estamos aquí para hacer felices a nuestros clientes y asegurarse de que todas las características que estamos ofreciendo funciona y seguir trabajando ofreciendo un buen soporte

- este proyecto se realizó a partir de cero? Respuesta: No, hemos comprado un código fuente base hace 4 meses directamente de su creador antes de desaparecer de Internet, y comenzamos nuestro propio proyecto de desarrollo y / mejoras / nuevas características

- ¿Qué pasa si alquilar su producto y su desaparecer? Respuesta: Sin duda no vamos a desaparecer o huir menos para el año que viene

- ¿Qué otras características están previstas para los meses entrantes? Respuesta: VNC / cercas geográficas / Browser Administrador de archivos y otros

- ¿Por qué usted está alquilando esto si es estable y bueno como usted dice que sea? Respuesta: Directo financiero para mantener la mejora de este proyecto y estar seguro estarán vivos durante muchos tiempo, así que no tienes que utilizar nuestras ganancias paralelos a utilizar en esta.

- ¿Dónde puedo contactar con usted? Respuesta: puede ponerse en contacto con nosotros directamente en nuestras ventas ID de Jabber: [redactado] (La gente seria con graves acuerdo sólo, Haters.Time desperdicio pls permanecer lejos)

- nosotros no proporcionar constructor apk

- servicio de limpieza? Respuesta: nosotros entrega el archivo apk clenaed e incluyen la limpieza libre de 1 vez al mes. para otros servicios de limpieza pueden ser discutidos

Como se puede ver, el autor Exo está proporcionando un panel de control para la gestión de los robots infectados, pero que los compradores pueden acceder sólo a través de un cliente proxy instalado en sus propios servidores. A continuación se presentan dos imágenes GIF que representa el panel de control de Exo, incluido en algunos de los anuncios.

Bleeping ordenador se acercó a uno de los contactos que figuran en muchos de los anuncios, y tropezó con una persona que admitió que era sólo un distribuidor, lo que significa Exo ya cuenta con su propio sistema de afiliados.

Bleeping ordenador también se acercó a creador (s) de Exo, pero no hemos recibido ninguna respuesta en el momento de la publicación.

En el anuncio foro piratería original, creador de Exo había enumerado los momentos del día en el que él quería ser contactado: "14:00-20:00 MSK". MSK es sinónimo de tiempo de Moscú, que es una pista bastante fiable (no definitiva) de la ubicación del pirata informático, teniendo en cuenta que el anuncio fue incluido inicialmente en un foro de hackers de habla rusa.

Por otra parte, Exo incluye una función que impide que el troyano se ejecute en los dispositivos de los usuarios ubicados en los antiguos estados soviéticos, y los EE.UU.. Este filtro es probable que haya por lo que el autor puede evitar entrar en el radar de las fuerzas del orden rusas o estadounidenses.

Bleeping ordenador se ha acercado a varios proveedores de seguridad y preguntado acerca de las campañas de distribución de Exo, como para evaluar el estado de esta familia de malware actual, ya sea como un jugador marginal o como una amenaza activa.

Fuente: https: //www.bleepingcomputer.com

CONOCIMIENTO pertenece al mundo

No hay comentarios:

Publicar un comentario