CONOCIMIENTO pertenece al mundo

Más detalles han surgido con respecto a una reciente ola de ataques de fuerza bruta (ataques de diccionario para ser más precisos) que se han dirigido a sitios de WordPress durante las últimas semanas.

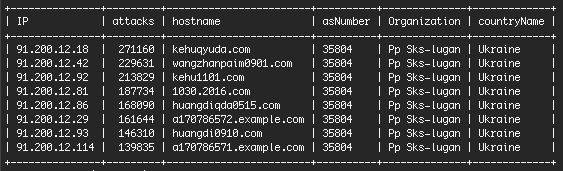

Los ataques, primero detectados y descritos por la empresa de seguridad de WordPress WordFence, sitios de WordPress dirigidos en todo el mundo, pero la mayor parte del tráfico malicioso se originó a partir de un conjunto limitado de direcciones IP, asignada a un proveedor de Internet en Ucrania.

WordFence dijo que ha detectado más de 1,65 millones de intentos de fuerza bruta diaria de un pequeño tiempo ISP identificados sólo como "Pp SKS-lugan", de los cuales, más de 1,5 millones procedían de ocho direcciones IP, muy probablemente bajo el control de una sola persona .

Unos días más tarde después de WordFence hecho público su descubrimiento, la compañía dice que los usuarios de Ucrania han llegado a cabo y ha proporcionado información sobre el ISP "malo".

ISP SITUADO EN EL MEDIO DEL CAMPO DE BATALLA LA GUERRA CIVIL UCRANIA

Un usuario con el nombre de Victor P. ha rastreado el ISP infractor a una empresa llamada SKS-Lugan que existió durante muchos años en la ciudad de Alchevs'k.

De acuerdo con un guía local de negocios, CEO de la compañía es un hombre llamado Lizenko Dmitro Igorovich, y SKS-Lugan tiene alrededor de 16 empleados.

En el momento de la escritura, las autoridades ucranianas no tienen poder sobre SKS-Lugan porque la ciudad de Alchevs'k se encuentra en una zona controlada por las fuerzas pro-rusos en el este de Ucrania.

La ciudad de Alchevs'k está justo en el medio de la zona gris creada por la guerra civil en Ucrania.

![Ucrania mapa del conflicto [18 de diciembre de, de 2016]](https://www.bleepstatic.com/images/news/u/986406/attacks/WordPress/ukraine-map.png)

Mientras que Víctor P. dijo que el ISP está controlada "por parte de Rusia," sus palabras no tienen ninguna evidencia real que sugiera que esto está sucediendo.

Una explicación más probable es que el dueño del ISP (s), o quien podría estar a cargo en este momento, se ha comprometido a colaborar con los sindicatos con la delincuencia cibernética y servidores host que llevan a cabo las operaciones maliciosas.

LAS DIRECCIONES IP DEL ISP SE HAN ENUMERADO EN LAS LISTAS DE BLOQUEO DE SPAM DURANTE AÑOS

De hecho, el bloque de IP asignada a la SKS-Lugan ISP ha participado en un gran número de actividades con la delincuencia cibernética.

Actualmente, la lista de bloqueo IP del ISP se ofrece en SBL (Spamhaus Lista de bloques), una larga lista que contiene información puesta al día sobre las direcciones IP desde donde se origina el spam y otras actividades criminales.

Las razones por las que figura el bloque IP es para "spammer y alojamiento cibercriminal (escalada)" y "haciendo caso omiso de los informes, manteniendo los spammers organizadas por el dinero."

De acuerdo con la página de SBL, algunas de estas operaciones maliciosos han tenido lugar incluso antes del inicio de la guerra de Ucrania. Parece que la ola recientemente descubierto de ataques de fuerza bruta solamente brilló una luz en una operación de larga duración.

ISP TIENE UNA LARGA HISTORIA DE LA DELINCUENCIA INFORMÁTICA DE ALOJAMIENTO

De acuerdo con la SBL, esta es una pequeña lista de actividades criminales cibernéticos-alojados en el bloque de IP del ISP:

Locky botnet ransomware C & C servidor

Neurevt Infostealer botnet C & C servidor

Pony Infostealer botnet C & C servidor

Tinba troyanos bancarios botnet C & C servidor

Vawtrack troyanos bancarios botnet C & C servidor

de humo del cargador de botnets C & C servidores

FindPOS botnet C & C servidor

Madness botnet C & C servidores

Necurs botnet C & C servidor

Cutwail botnet C & C servidores

KINS botnet servidor de C & C

Andrómeda botnet servidor C & C

Vobfus gusano botnet servidor C & C

Foro de spam

los comentarios no deseados

El correo basura

cardado sitios

DDoS botnets

sitios de transmisión ilegales

Neurevt Infostealer botnet C & C servidor

Pony Infostealer botnet C & C servidor

Tinba troyanos bancarios botnet C & C servidor

Vawtrack troyanos bancarios botnet C & C servidor

de humo del cargador de botnets C & C servidores

FindPOS botnet C & C servidor

Madness botnet C & C servidores

Necurs botnet C & C servidor

Cutwail botnet C & C servidores

KINS botnet servidor de C & C

Andrómeda botnet servidor C & C

Vobfus gusano botnet servidor C & C

Foro de spam

los comentarios no deseados

El correo basura

cardado sitios

DDoS botnets

sitios de transmisión ilegales

LOS RUSOS QUE CONTROLAN EL ISP? … ¡MUY POCO PROBABLE!

Mientras que el presidente ruso, Vladimir Putin, ha reconocido que las tropas rusas estaban en el suelo en la guerra de Ucrania, es muy poco probable que han secuestrado los ISP para que pudieran de fuerza bruta sitios de WordPress.

Teniendo en cuenta la larga historia de la ISP con actividades ciber-criminales, parece SKS-Lugan podría ser una de esas empresas de alojamiento a prueba de balas que proporcionan refugio para las operaciones cibercriminal.

El caos creado por la guerra de Ucrania más probable es que ayudó al ISP empujando en el medio de una zona geográfica en la que los pactos internacionales de aplicación de la ley no importan, y las fuerzas policiales no pueden llegar a ellos.

No hay indicios de que el ISP podría estar vinculado a la reciente derribo de la red de distribución de software malicioso avalancha por Europol y las fuerzas policiales de varios países.

La red de la avalancha había sido creado y coordinado por un hombre de la ciudad ucraniana de Poltava, Ucrania. Debido a que las autoridades no siguieron un procedimiento legal adecuado, un juez tuvo que ajustar el sospechoso libre, que utilizó esta oportunidad y escapó.

Fuente: https: //www.bleepingcomputer.com/

CONOCIMIENTO pertenece al mundo

No hay comentarios:

Publicar un comentario