CONOCIMIENTO pertenece al mundo

McAfee parcha fallas en su solución de seguridad de Linux. código defectos de ejecución remota se encuentran en McAfee VirusScan Enterprise para Linux podrían permitir a un atacante obtener privilegios de root, y un investigador de seguridad dice que todo es posible simplemente engañar a la aplicación para utilizar los servidores de actualización maliciosos.

Andrew Fasano del MIT Lincoln Laboratory, dijo en un mensaje que se descubrió por primera vez las vulnerabilidades en la solución de McAfee hace casi seis meses, pero la empresa de seguridad los parches solamente a principios de este mes.

"A primera vista, de Intel, McAfee VirusScan Enterprise para Linux tiene todas las mejores características que los investigadores de vulnerabilidades aman: se ejecuta como root, que pretende hacer que el equipo más seguro, que no es muy popular, y parece que no ha sido actualizado en mucho tiempo ", explicó.

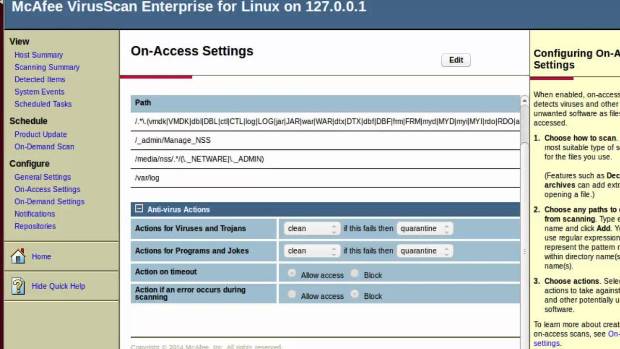

En su puesto, Fasano explica que una vez que la aplicación se conecta a los servidores de actualización comprometidas, McAfee VirusScan Enterprise para Linux permite el despliegue de una secuencia de comandos que puede ser lanzado en el equipo de destino con privilegios de root.

10 vulnerabilidades diferentes, 4 de los cuales conducen a una escalada de privilegios

Hay 10 diferentes vulnerabilidades en Linux solución de seguridad de McAfee, pero el investigador dice que sólo 4 de ellos están obligados a romper con éxito un sistema Linux.

Los dos primeros defectos, que son conocidos como CVE-2016-8016 y CVE-2016 a 8.017 (remoto no autenticado Prueba de la existencia de archivos y archivos remoto no autenticado Lea con restricciones) hacer posible que los hackers para comprometer el token de autenticación que utiliza de McAfee VirusScan Enterprise y ejecutar los servidores de actualización maliciosos en máquinas Linux.

La secuencia de comandos que eventualmente ayudar a obtener privilegios de root se despliega con la ayuda de CVE-2016-8021 (interfaz web permite arbitraria Escribir archivo de ubicación conocida). Cuando se combina con CVE-2016-8020 (autenticado ejecución remota de código y una escalada de privilegios), un atacante puede obtener un fallo de elevación de privilegios, señala el investigador.

"El uso de CSRF o XSS, sería posible utilizar estas vulnerabilidades para privesc de forma remota a la raíz", explica.

Todas estas vulnerabilidades han sido ya confirmada en la versión 1.9.2 a 2.0.2, por lo que se recomiendan todos los sistemas Linux para actualizar a la última versión que McAfee enviado este mes.

Fuente: http: //news.softpedia.com/

CONOCIMIENTO pertenece al mundo

No hay comentarios:

Publicar un comentario