CONOCIMIENTO pertenece al mundo

MongoDB administradores están a punto de ser listada una dura lección en las prácticas de gestión de base de datos, como el número de piratas informáticos que ahora están en juego con DB intentos de secuestro ha pasado de uno a tres, y se espera que más a participar en los próximos días.

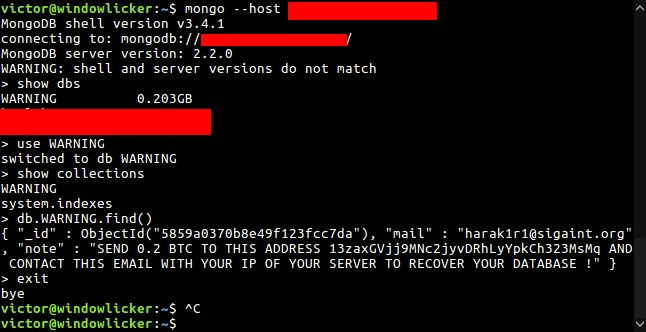

Este lunes, que pita ordenador le dio la noticia de que un hacker / grupo identificado como Harak1r1 estaba apoderando de bases de datos MongoDB dejarse conectado a Internet sin una contraseña en la cuenta de administrador.

El grupo estaba exportando el contenido de la base de datos y la sustitución de todas las tablas con uno llamado ADVERTENCIA, que contenía una nota de rescate, pidiendo a los propietarios de la base de datos modificado que pagar 0,2 Bitcoin (~ $ 200) en Bitcoin cartera.

En el momento de nuestro artículo, Harak1r1 había secuestrado poco más de 1.800 bases de datos MongoDB, y 11 víctimas han pagado el rescate, a fin de recuperar sus archivos.

Con el paso del tiempo, Harak1r1 secuestrado más bases de datos, llegando en un momento más de 3.500 casos de MongoDB, y en la actualidad llegando a más de 8.500.

Entre ellos, el hacker (s) había incluso conseguido que una víctima de alto perfil, en Emory Healthcare, una organización de salud en Estados Unidos.

De acuerdo con el Equipo de Investigación de Seguridad MacKeeper, Harak1r1 había saqueado y bloqueado el acceso de Emory a más de 200.000 registros médicos.

SEGUNDO GRUPO SE UNE A LA ESCENA

Los ataques de harak1r1 se prolongó durante dos días más, pero los medios infosec como todo el mundo comenzaron a cubrir el tema, dos imitadores aparecieron y comenzaron a hacer lo mismo.

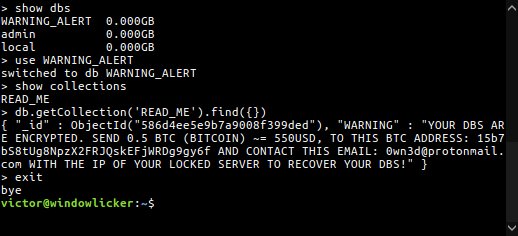

El segundo grupo se conoce con el nombre de 0wn3d, y que funciona mediante la sustitución de las tablas de base de secuestrados con una tabla denominada WARNING_ALERT.

Según Víctor Gevers, el investigador que descubrió inicialmente los primeros MongoDBs hackeados alrededor de la Navidad, este segundo grupo ha secuestrado a poco más de 930 bases de datos.

A diferencia de Harak1r1, este segundo grupo es un poco más codiciosos y pide 0,5 Bitcoin, que es de alrededor de $ 500, pero esto no ha impedido que las compañías paguen, con Bitcoin la billetera de 0wn3d que muestra que al menos tres víctimas habían pagado sus demandas de rescate.

EN TERCER GRUPO DESCUBRIÓ

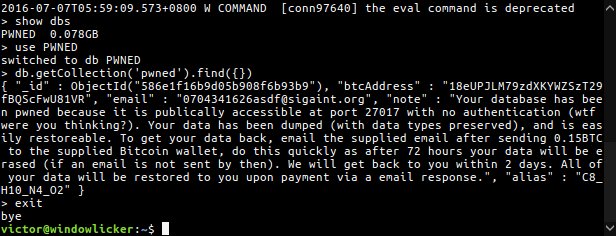

Un día más tarde, el mismo Gevers se encontró con un tercer actor, utilizando el 0704341626asdf nombre, que parece haber golpeado más de 740 servidores de MongoDB.

Este hacker / grupo está pidiendo 0,15 Bitcoin (~ $ 150), y que está usando una nota de rescate más largo, en el que se advierte a las víctimas para salir de su base de datos abierta a través de Internet.

Por otra parte, este actor amenaza parece ser más estricta con las víctimas y ofrece a los propietarios de bases de datos de 72 horas para pagar el rescate.

PAGAR EL RESCATE NO SIGNIFICARÁ VÍCTIMAS OBTIENEN SUS DATOS DE NUEVO

De acuerdo con Gerves, las líneas que le permitieron realizar un seguimiento de la actividad de estos tres grupos se está difuminando poco a poco, ya que estos grupos comenzaron a utilizar los mensajes más variados y diferentes direcciones de Bitcoin.

Además, en las nuevas variaciones de estos ataques, los hackers no parecen molestar a la copia de la base de datos pirateado. En los últimos ataques, Gevers dice que los ladrones simplemente borrar el contenido de la base de datos, piden un rescate sin tener en cuenta, y la esperanza nadie que lo controle los registros y descubre lo que han hecho.

GUERRA POR EL TERRITORIO SOBRE MONGODBS HA COMENZADO

Pero las malas noticias no terminan aquí. De acuerdo con Gevers, estos grupos están luchando por el mismo césped, con muchos de ellos volver a escribir notas de cada uno de rescates.

Esto lleva a los casos en que los propietarios de bases de datos pagan el rescate para el grupo equivocado, que no puede dar vuelta a su contenido.

"Que está cogiendo en y se ve más jugadores están llegando al juego. Lo que es una mala cosa, "dijo Gevers que pita ordenador hoy en día.

"A pesar de que este podría ser el empujoncito los propietarios MongoDB necesarios para iniciar la fijación de sus bases de datos MongoDB abiertos", agregó el investigador, en referencia a la gran cantidad de servidores MongoDB no protegidas conectadas en línea.

"El total de MongoDBs en Shodan sigue creciendo, y ZoomEye muestra más de 90.000 servidores abiertos. El equipo de seguridad de AWS está siendo inundado con solicitudes de ayuda, "añadió Gevers, que él mismo ha estado ocupado proporcionar ayuda a las empresas que se han visto afectados por estos ataques.

IOC

La siguiente tabla presenta un resumen de todos los detalles relacionados con los ataques de rescate MongoDB. La mesa es más probable incompletos. No dude en acercarse con los nuevos detalles que tiene.

| Nombre del grupo | Dirección de correo electrónico | dirección de Bitcoin | tamaño de rescate | Nombre del DB reemplazado | IPs conocidas |

|---|---|---|---|---|---|

| Harak1r1 | harak1r1@sigaint.org | 13zaxGVjj9MNc2jyvDRhLyYpkCh323MsMq 1MMA6YD99vAfzKqhrb3dY91KpSZV6TMd2x 14VaE8NpTBTvx8k4SmteYKwPiu2YeWmuhh | 0,2 BTC | ADVERTENCIA | 92.99.14.33 |

| 0wn3d | 0wn3d@protonmail.com | 15b7bS8tUg8NpzX2FRJQskEFjWRDg9gy6f | 0,5 BTC | WARNING_ALERT | 185.106.120.159 |

| 0704341626asdf | 0704341626asdf@signaint.org | 18eUPJLM79zdXKYWZSzT29fBQScFwU81VR | 0,15 BTC | PWNED | 95.211.184.210 |

NOTAS DE RESCATE UTILIZADOS POR CADA GRUPO:

SEND 0.2 BTC TO THIS ADDRESS 13zaxGVjj9MNc2jyvDRhLyYpkCh323MsMq AND CONTACT THIS EMAIL WITH YOUR IP OF YOUR SERVER TO RECOVER YOUR DATABASE !YOUR DBS ARE ENCRYPTED. SEND 0.5 BTC (BITCOIN) ~= 550USD, TO THIS BTC ADDRESS: 15b7bS8tUg8NpzX2FRJQskEFjWRDg9gy6f AND CONTACT THIS EMAIL: 0wn3d@protonmail.com WITH THE IP OF YOUR LOCKED SERVER TO RECOVER YOUR DBS!Your database has been pwned because it is publicly accessible at port 27017 with no authentication (wtf were you thinking?). Your data has been dumped (with data types preserved), and is easily restorable. To get your data back, email the supplied email after sending 0.15BTC to the supplied Bitcoin wallet, do this quickly as after 72 hours your data will be erased (if an email is not sent by then). We will get back to you within 2 days. All of your data will be restored to you upon payment via a email response.

Fuente: https: //www.bleepingcomputer.com/

CONOCIMIENTO pertenece al mundo

Sigamos aprendiendo mucho más de criptomonedas en Mind Capital.

ResponderEliminarUltimas Noticias De Hacking: Número De Bases De Datos Mongodb Secuestrado Está Subiendo A Medida Que Más Hackers Se Están Reuniendo En >>>>> Download Now

ResponderEliminar>>>>> Download Full

Ultimas Noticias De Hacking: Número De Bases De Datos Mongodb Secuestrado Está Subiendo A Medida Que Más Hackers Se Están Reuniendo En >>>>> Download LINK

>>>>> Download Now

Ultimas Noticias De Hacking: Número De Bases De Datos Mongodb Secuestrado Está Subiendo A Medida Que Más Hackers Se Están Reuniendo En >>>>> Download Full

>>>>> Download LINK