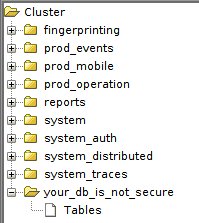

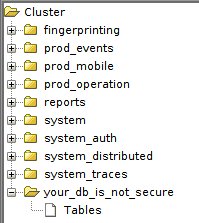

Un hacker desconocido tiene acceso a bases de datos públicas y no garantizados Apache Cassandra y la adición de una mesa adicional a través del cual se advierte a los propietarios del servidor que su base de datos se dejó expuesta a los ataques en línea.

Los primeros casos de bases de datos con este Cassandra mesa extra fueron vistos por un usuario de Twitter que se conoce con el sobrenombre de DunningKrugerEffect.

El nombre de esta tabla es "your_db_is_not_secure," y la mesa no se mantiene ningún tipo de información privilegiada.

El propósito de esta tabla es para advertir a los propietarios de Cassandra que su base de datos puede ser considerado muy fácilmente para el rescate en los próximos pocos días si se deja sin protección en línea. De acuerdo con Shodan, en la actualidad hay más de 2.600 casos de bases de datos Cassandra dejaron accesible en línea.

Un hacker desconocido tiene acceso a bases de datos públicas y no garantizados Apache Cassandra y la adición de una mesa adicional a través del cual se advierte a los propietarios del servidor que su base de datos se dejó expuesta a los ataques en línea.

Los primeros casos de bases de datos con este Cassandra mesa extra fueron vistos por un usuario de Twitter que se conoce con el sobrenombre de DunningKrugerEffect.

El nombre de esta tabla es "your_db_is_not_secure," y la mesa no se mantiene ningún tipo de información privilegiada.

El propósito de esta tabla es para advertir a los propietarios de Cassandra que su base de datos puede ser considerado muy fácilmente para el rescate en los próximos pocos días si se deja sin protección en línea. De acuerdo con Shodan, en la actualidad hay más de 2.600 casos de bases de datos Cassandra dejaron accesible en línea.

CASSANDRA EL PRÓXIMO OBJETIVO?

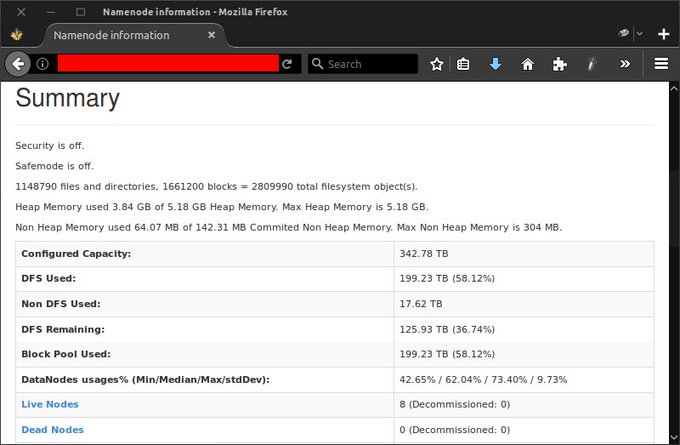

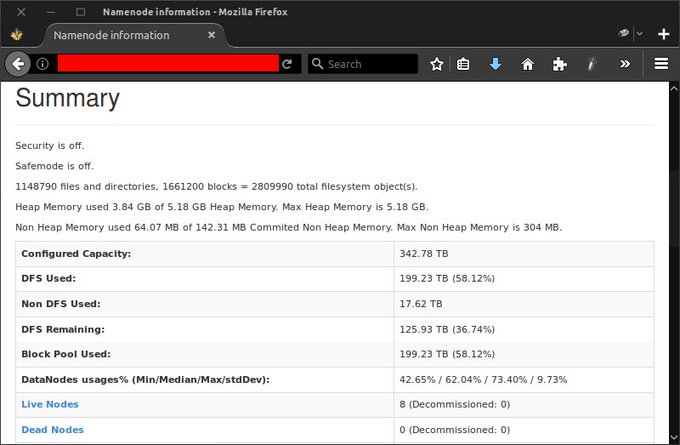

Desde el comienzo del año, varios grupos criminales han sido secuestro de servidores de bases dejaron sin protección en línea, limpiando los datos y solicitar un pago de un rescate.

Los primeros ataques golpean servidores MongoDB y fueron seguidos rápidamente por los ataques contra grupos Elasticsearch, servidores de bases de datos Hadoop y CouchDB.

Todos los ataques anteriores han sido rastreados por Victor Gevers y otros miembros de la GDI.foundation, que creó las hojas de cálculo que realizan el seguimiento de los ataques en curso.

Una de estas hojas de cálculo está disponible para los ataques de Cassandra. Estas son las últimas estadísticas relativas a los ataques de rescate de base de datos:

- MongoDB - 40,291 servidores

- Elasticsearch - 5.044 servidores

- Apache Hadoop - 186 servidores

- Apache CouchDB - 452 servidores

- Apache Cassandra - 49 servidores

En la actualidad, varios miembros de la GDI.foundation "han estado investigando estos casos la implementación de sistemas trampa y conseguir inteligencia sobre los ataques," Gevers dice que pita por ordenador.

El GDI.foundation también ha estado trabajando con los equipos CERT locales y tratar de notificar a los propietarios de bases de datos antes de que los atacantes secuestrar sus datos. A pesar de esto, muy pocos propietarios de servidores hicieron caso a sus advertencias, con muchos servidores que aún permanecen sin garantía.

Si se pregunta qué otros servidores de base de los atacantes podrían golpear, hay sistemas Neo4J, riak, o Redis que aún no han sido blanco de este tipo de intentos de rescate.

Fuente: https: //www.bleepingcomputer.com/

CONOCIMIENTO pertenece al mundo

Desde el comienzo del año, varios grupos criminales han sido secuestro de servidores de bases dejaron sin protección en línea, limpiando los datos y solicitar un pago de un rescate.

Los primeros ataques golpean servidores MongoDB y fueron seguidos rápidamente por los ataques contra grupos Elasticsearch, servidores de bases de datos Hadoop y CouchDB.

Todos los ataques anteriores han sido rastreados por Victor Gevers y otros miembros de la GDI.foundation, que creó las hojas de cálculo que realizan el seguimiento de los ataques en curso.

Una de estas hojas de cálculo está disponible para los ataques de Cassandra. Estas son las últimas estadísticas relativas a los ataques de rescate de base de datos:

- MongoDB - 40,291 servidores

- Elasticsearch - 5.044 servidores

- Apache Hadoop - 186 servidores

- Apache CouchDB - 452 servidores

- Apache Cassandra - 49 servidores

En la actualidad, varios miembros de la GDI.foundation "han estado investigando estos casos la implementación de sistemas trampa y conseguir inteligencia sobre los ataques," Gevers dice que pita por ordenador.

El GDI.foundation también ha estado trabajando con los equipos CERT locales y tratar de notificar a los propietarios de bases de datos antes de que los atacantes secuestrar sus datos. A pesar de esto, muy pocos propietarios de servidores hicieron caso a sus advertencias, con muchos servidores que aún permanecen sin garantía.

Si se pregunta qué otros servidores de base de los atacantes podrían golpear, hay sistemas Neo4J, riak, o Redis que aún no han sido blanco de este tipo de intentos de rescate.

Fuente: https: //www.bleepingcomputer.com/

CONOCIMIENTO pertenece al mundo

No hay comentarios:

Publicar un comentario